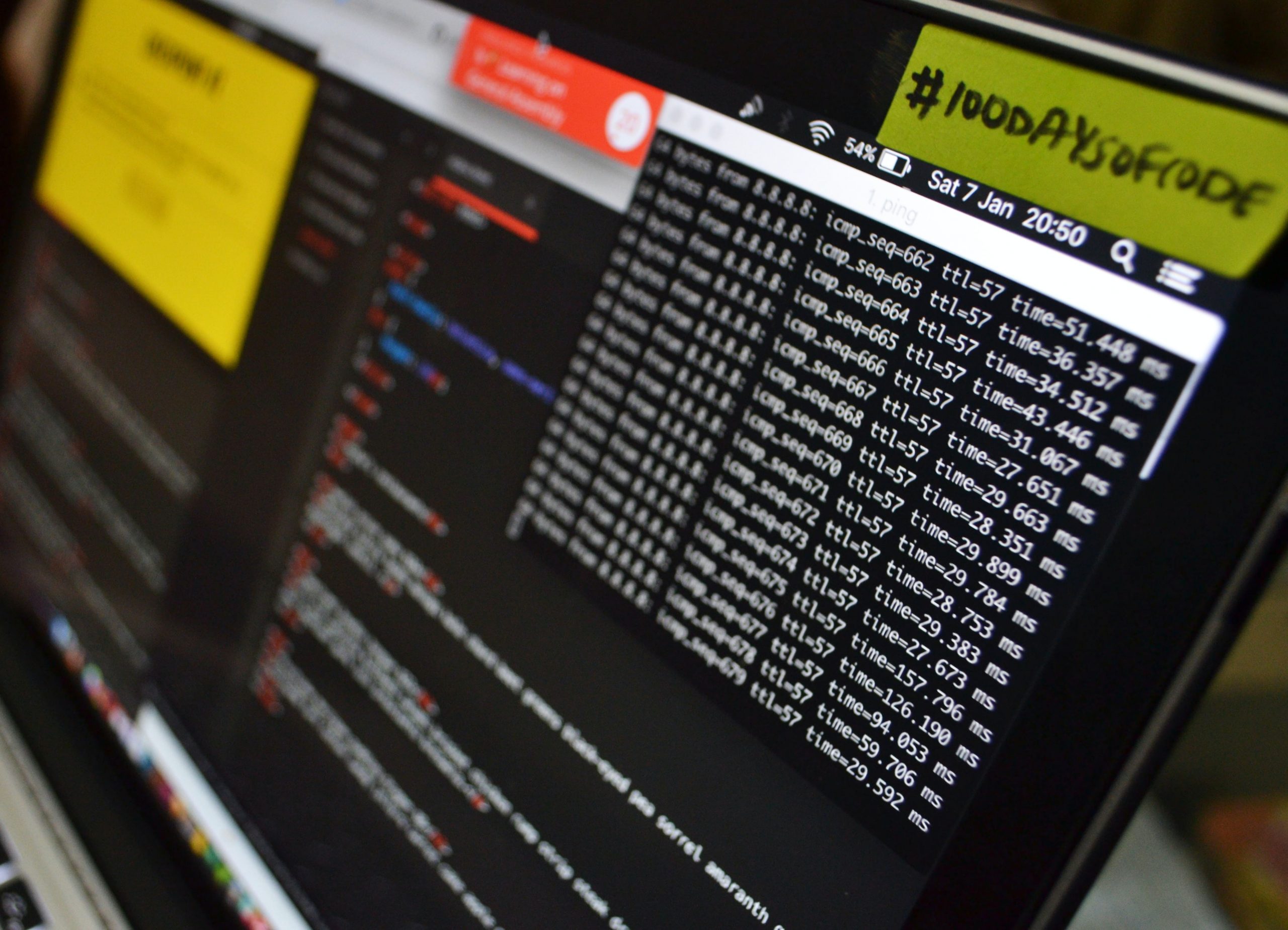

グーグルが指摘する、ソフトウェアの脆弱性が無くならない理由

ソフトウェアに脆弱性が発見されるとベンダーは修正版や修正用パッチを出すが、限定的な対応しかしておらず、類似した別の脆弱性が放置されていることも少なくない。ベンダーはより深いレベルで脆弱性を根絶することを目指すべきだ。 by Patrick Howell O'Neill2021.02.08

2018年12月、グーグルの研究者たちは、マイクロソフトのインターネットエクスプローラーを狙ったハッカー集団を発見した。インターネットエクスプローラーの開発はその2年前に停止されていたとはいえ、非常に広く使用されているブラウザーである。つまり、このブラウザーをハッキングする方法を見つけることができれば、何十億台ものコンピューターのハッキングへの扉が開かれてしまう可能性があるのだ。

このハッカー集団は、「ゼロデイ脆弱性」と呼ばれる、未知の欠陥を探しており、それを見つけつつあった。

このハッカー集団の存在を認識して間もなく、研究者はインターネットエクスプローラーの脆弱性を狙うツールが出回っていることを発見した。マイクロソフトはパッチを発行して欠陥を修正したが、2019年9月に、別の似たような脆弱性が同じハッカー集団によって悪用されていることが分かった。

2019年11月と2020年1月、2020年4月にさらに同様の事例が見つかったため、同じ類のバグから少なくとも5つのゼロデイ脆弱性が短期間で悪用されていたことになる。マイクロソフトは複数回のセキュリティアップデートを実施したが、実際には対象となる脆弱性を修正できなかったものもあれば、ハッキングに使用したコードを1、2行変更するだけで再び攻撃できるような、わずかな変更しかされなかったものもあった。

グーグルのセキュリティ研究者であるマディーン・ストーンの新たな調査によると、この一連の事件はサイバーセキュリティに存在する、より大きな問題を象徴している。ソフトウェア企業が欠陥や抜け穴の恒久的な封じ込めを怠っているため、ハッカーは、重大な問題を引き起こし得るゼロデイ脆弱性を、いともたやすく悪用し続けられるのだ。

「プロジェクト・ゼロ(Project Zero)」として知られるグーグルのセキュリティチームの一員であるストーンの調査は、広く普及しているクローム・ブラウザーでグーグル自身が抱えている問題も含め、現在発生している複数の事例に焦点を当てている。

ストーンは2月2日に、セキュリティカンファレンス「エニグマ(Enigma)」で、「私たちが目にした問題は、この産業全体に波及しています。不完全な修正パッチは、ハッカーがゼロデイを利用してユーザーを食い物にすることを容易にしているのです」と述べた。「現在の私たちの対応は、ハッカーに対して、新しい種類のバグをすべて見つけ出したり、まったく新しい悪用方法を開発したり、これまでに研究したことのないコードを目の当たりにしたりする必要性を迫るものではありません。それどころか、これまで見つかった多くの様々な脆弱性をハッカーが再利用するのを可能にしています」。

簡単に悪用されてしまう欠陥

プロジェクト・ゼロはグーグルのユニークな内部組織であり、時に物議を醸すチームでもある。このチームは、見つけるのが極めて困難なゼロデイの欠陥を探し出すことに専念している。このようなバグは、あらゆるタイプのハッカーが待ち …

- 人気の記事ランキング

-

- What is vibe coding, exactly? バイブコーディングとは何か? AIに「委ねる」プログラミング新手法

- Anthropic can now track the bizarre inner workings of a large language model 大規模言語モデルは内部で 何をやっているのか? 覗いて分かった奇妙な回路

- Tariffs are bad news for batteries トランプ関税で米電池産業に大打撃、主要部品の大半は中国製

- Meet the researchers testing the “Armageddon” approach to asteroid defense 惑星防衛の最終戦略 科学者たちが探る 「核爆発」研究の舞台裏